FortiEDR Introdução ao Console Central Manager

Fala galera, tudo beleza? O post anterior desta série fornece uma introdução ao FortiEDR. Esta publicação se concentrará na Console Central Manager. Vimos que o FortiEDR é uma plataforma de Detecção e Resposta a Incidentes (EDR) desenvolvida pela renomada empresa de segurança cibernética Fortinet. Projetado para fornecer visibilidade abrangente e capacidades de resposta rápida a ameaças, o FortiEDR é uma ferramenta essencial para a defesa proativa contra ataques cibernéticos.

Sumário do Conteúdo

O que é a Central Manager?

A Central Manager oferece um dashboard personalizável onde você pode acompanhar métricas importantes, alertas e gráficos relacionados à segurança dos seus endpoints.

O FortiEDR Central Manager é uma interface de usuário web central, exclusivamente de software, e um servidor back-end. Ele desempenha um papel crucial na gestão e controle do sistema FortiEDR. Vamos explorar suas principais funções:

Recursos e Benefícios da Console Manager

- Gerenciamento Centralizado;

- Visibilidade em Tempo Real;

- Detecção Avançada de Ameaças;

- Resposta Rápida a Incidentes;

- Análise e Relatórios Abrangentes;

- Integração com o Fortinet Cloud Services (FCS);

- Multi-Tenant;

- Comunicação RESTful API.

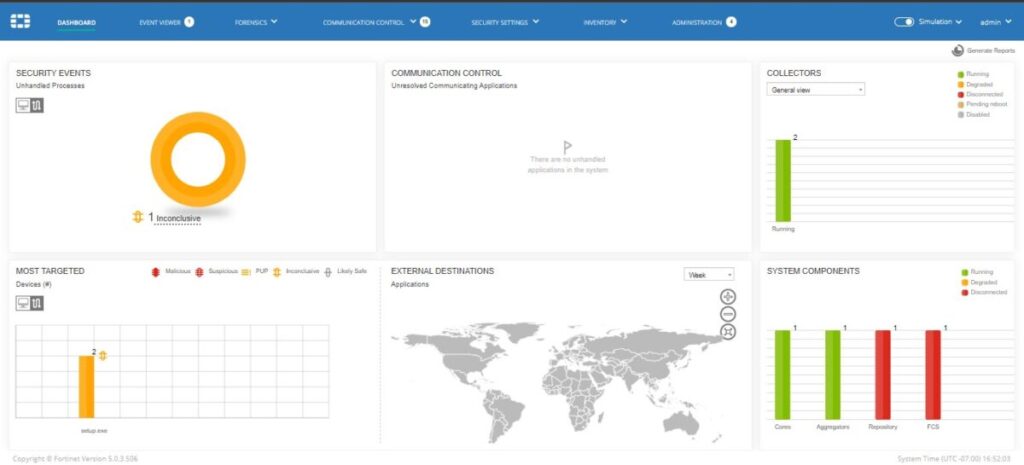

Onde Tudo Começa: A Dashboard

A Dashboard é o menu principal do FortiEDR, exibindo um resumo do estado da sua organização. Nesta seção, podemos identificar vários Widgets que representam os eventos de segurança, a saúde do sistema e os agentes. Esses widgets não são passíveis de customização, ou seja, não é possível adicionar novos widgets além dos que já estão em operação. Os widgets estão separados em:

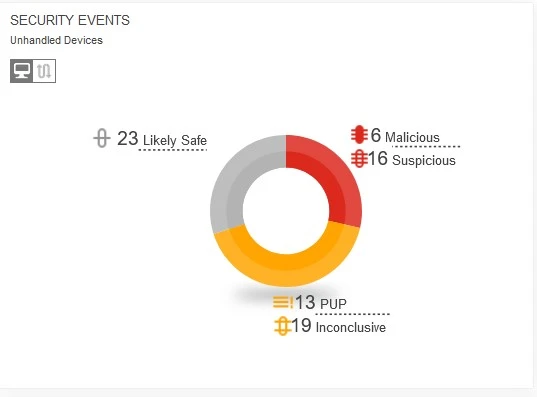

Security Events: Essa tela exibe os eventos de segurança que podem ser visualizados por Dispositivos e/ou Processos. Os eventos são classificados em 3 categorias por cores:

Vermelho: Crítico

Amarelo: Alta

Cinza: Média

A dashboard também permite que você troque a visualização dos gráficos para dispositivos e processos. Você pode escolher entre:

Device View ![]()

Process View ![]()

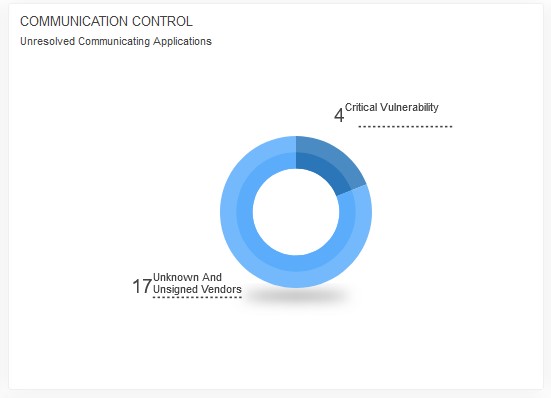

Comunication Control: Essa seção exibe um detalhamento dos aplicativos com status Não resolvido detectados em seu ambiente.

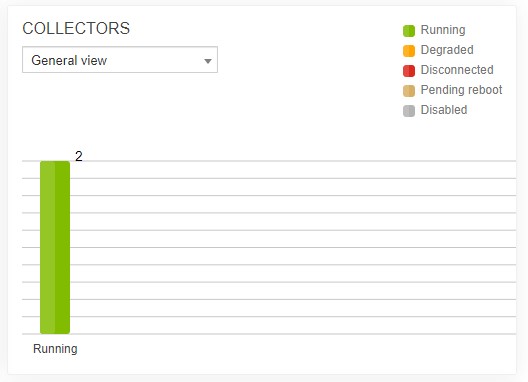

Collectors: Aqui, você encontrará uma visão geral dos Coletores FortiEDR. O gráfico de barras é codificado por cores e numerado para indicar a distribuição de status entre os componentes do grupo de sistemas operacionais. Os status são:

Running: O Coletor FortiEDR está ativo.

Degraded: Informa que o Coletor FortiEDR está impedido de funcionar em sua capacidade total.

Disconnected: O dispositivo está offline, desligado ou não está conectado ao FortiEDR Aggregator.

Pending Reboot: Reinicialização pendente após a instalação do FortiEDR Collector.

Disabled: Informa que este Coletor FortiEDR foi desabilitado no FortiEDR Central Manager.

Unmanaged: Número de dispositivos não gerenciados encontrados no sistema, ou seja, aqueles dispositivos nos quais nenhum Coletor está instalado.

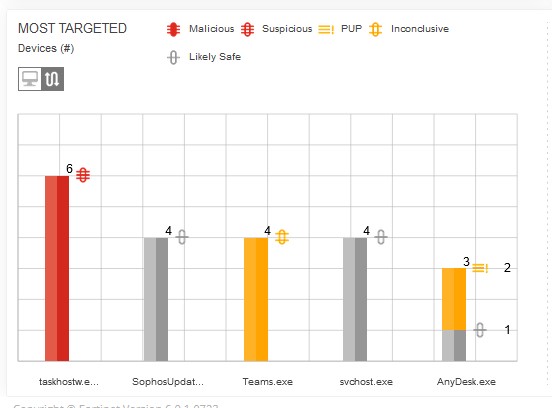

Most Targeted: Exibe o histórico dos processos, aplicativos e dispositivos mais infectados. As cores representam:

Malicious: Eventos que têm capacidade maliciosa, possuem comportamento destinado a danificar o dispositivo infectado e não têm uso comercialmente viável.

Suspicious: Eventos que se comportam de maneiras que indicam fortemente malware, mas não são malware verificado.

PUP: Eventos acionados por software não desejado que pode ser usado para fins maliciosos, por exemplo, torrents.

Inconclusive: Mais investigações são necessárias para determinar se o evento é malicioso.

Likely Safe: Eventos que provavelmente não apresentam riscos e são provavelmente legítimos.

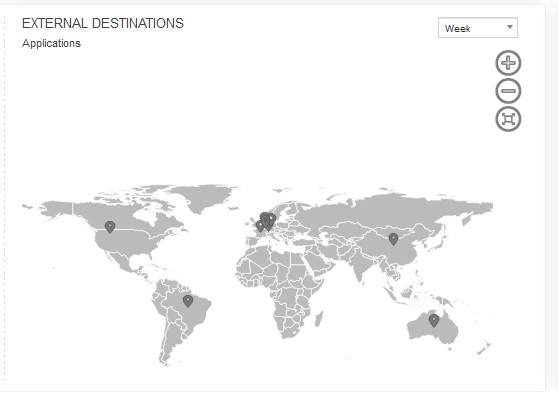

External Destinations: Esta seção informa as localizações dos destinos dos eventos de segurança nos últimos dias, semana ou mês.

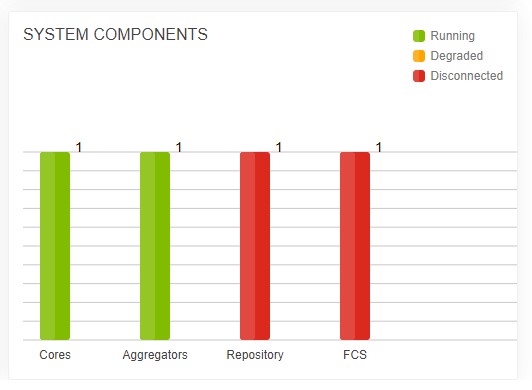

System Components: O gráfico mostra o status dos Cores, Aggregators, Threat Hunting Repository e FCS.

Executive Summary Report: Este relatório fornece um resumo abrangente que descreve eventos de segurança e a integridade do sistema. Ele inclui informações como:

O relatório apresenta diversas informações, como as seguintes:

- Event Statistics

- Destinations

- Most-targeted Devices

- Most-targeted Processes

- Communication Control

- System Components

- License Status

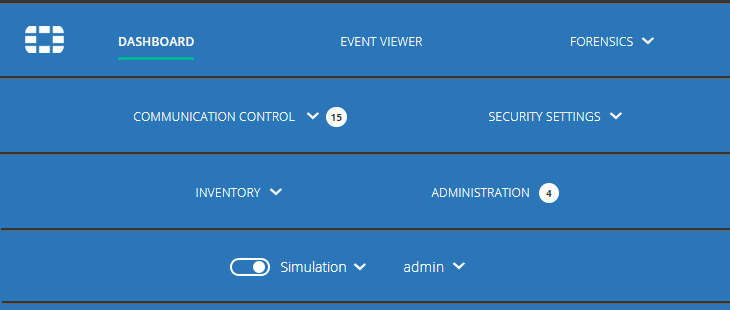

A Dashboard possui um menu superior que exploraremos a seguir. Embora eu tenha organizado os menus verticalmente para facilitar a visualização, saiba que eles são representados de forma horizontal em sequência.

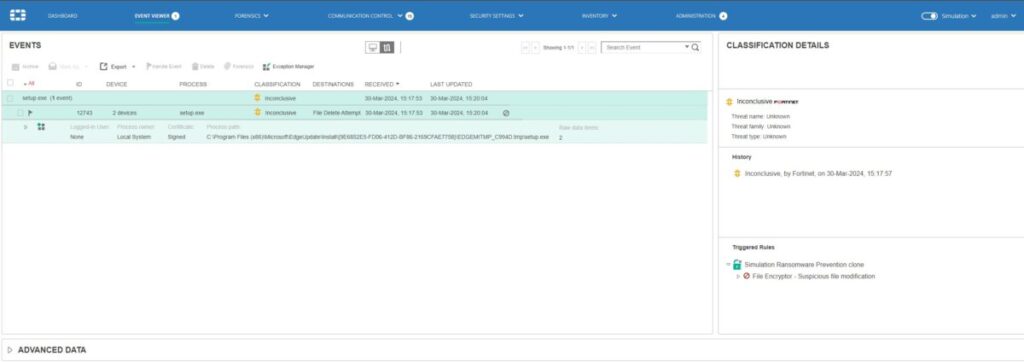

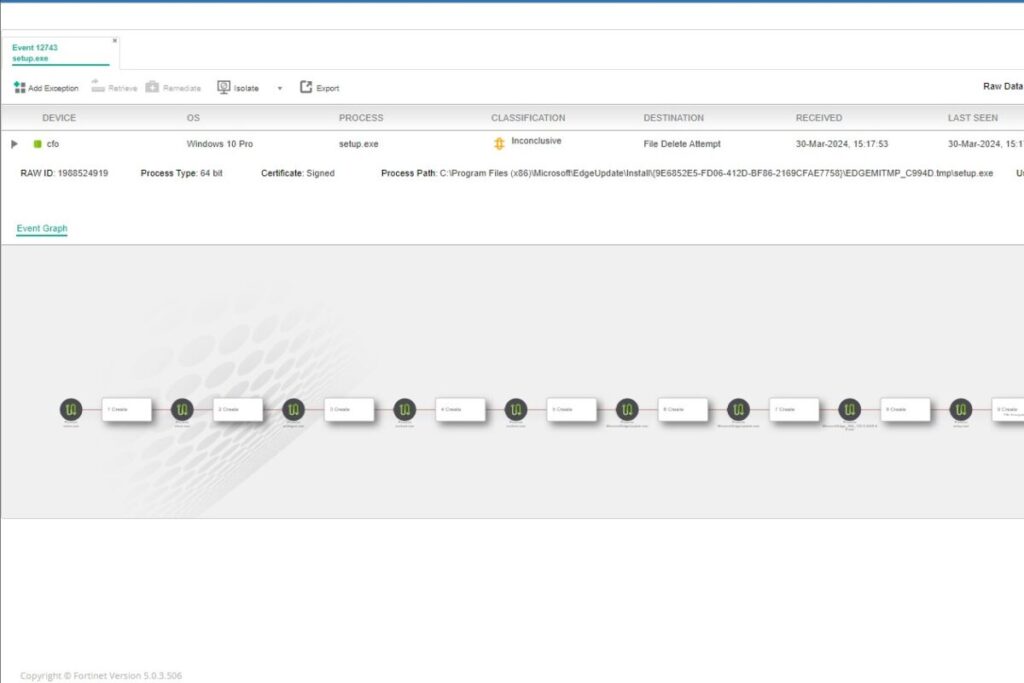

Visibilidade em Tempo Real: Event Viewer

Quando uma máquina tenta estabelecer uma conexão, cada FortiEDR Collector envia metadados relevantes para o FortiEDR Core. O Visualizador de Eventos permite visualizar, investigar e confirmar o tratamento de cada evento de segurança. Uma linha é exibida para cada evento.

O CORE automaticamente atribui uma classificação para cada evento. Para quem tem o serviço FCS, após um evento, a equipe do FCS revisa o evento e o reclassifica, se necessário. Essas classificações ajudam a acionar os playbooks.

Detecção Avançada de Ameaças: Forensics

O menu Forensic facilita a realização de uma análise profunda de eventos de segurança, revelando fluxos de processos, pilhas de memória e parâmetros do sistema operacional. O complemento forense faz parte da licença Protect and Response ou da licença Discover, Protect and Response.

Para acessar o Forense, siga os passos abaixo:

- Vá até a aba EVENT VIEWER.

- Selecione um evento relevante.

- Clique no símbolo da impressão digital.

Quando você seleciona os eventos e já está realizando a investigação, o evento fica marcado com o símbolo da impressão digital. Novos eventos relacionados serão adicionados automaticamente à lista forense.

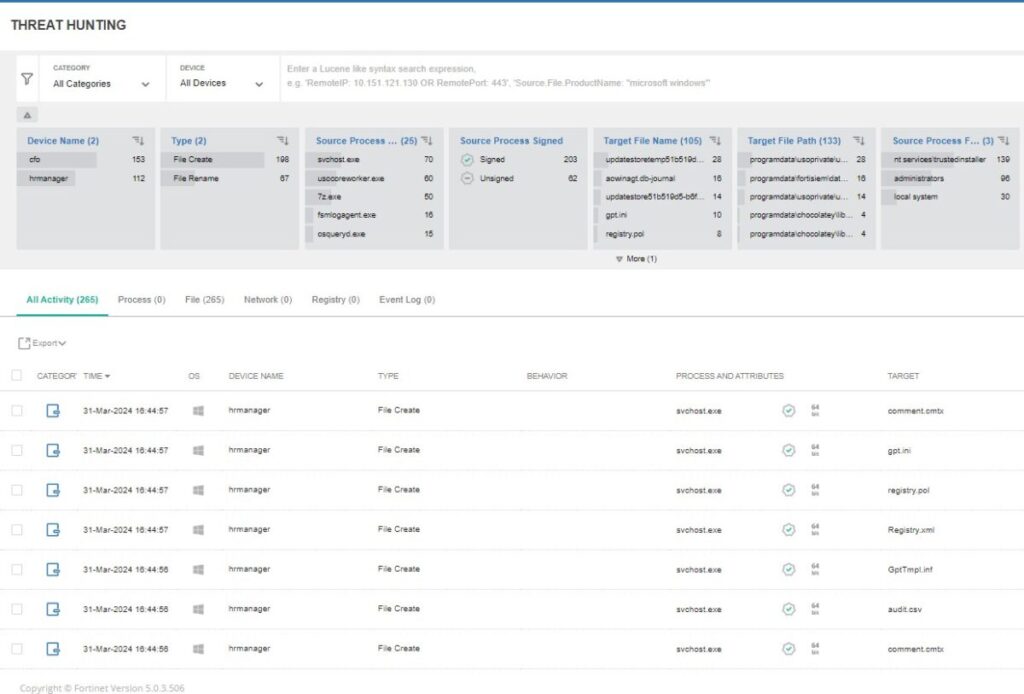

Funcionalidade Threat Hunting

A funcionalidade Threat Hunting do FortiEDR permite pesquisar muitos tipos de indicadores de comprometimento (IOCs) e malware em todo o seu ambiente para permitir uma detecção aprimorada. O Threat Hunting é ideal em situações em que você identificou malware em um endpoint e deseja pesquisar em toda a sua organização para determinar se esse mesmo malware existe em outro endpoint, mesmo que ele não esteja em execução no momento.

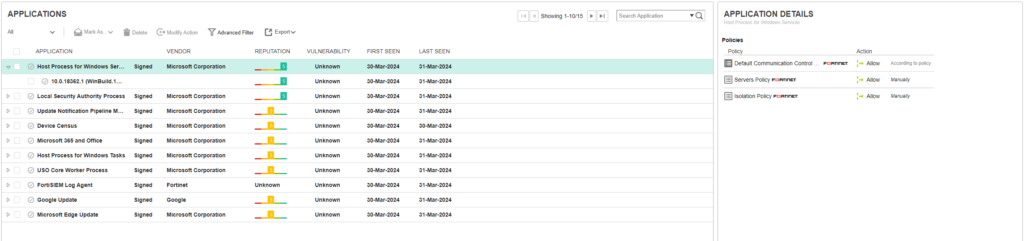

Controle Granular das Aplicações e Virtual Patching: Communication Control

Quando o FortiEDR é instalado, o agente mapeia todas as aplicações que se comunicam para fora da rede. Isso inclui todas as aplicações que o administrador deseja bloquear para evitar que saiam para a Internet e que apresentem alto risco de segurança, como, por exemplo, o Bittorrent.

O FortiEDR oferece a capacidade de bloquear proativamente qualquer versão do aplicativo com base nos critérios selecionados. Esse recurso é especialmente útil porque permite bloquear versões futuras que ainda não existem. Além disso, você pode bloquear proativamente fornecedores específicos e todas as suas versões de produtos, tanto atuais quanto futuras.

Avaliação de Vulnerabilidades com CVSS

O FortiEDR utiliza dois sistemas para apresentar o score de CVSS: o CVSS 3.0 e o 2.0. Se você não está familiarizado com esse sistema, temos um artigo que explica detalhadamente o assunto. Você pode acessá-lo (neste link).

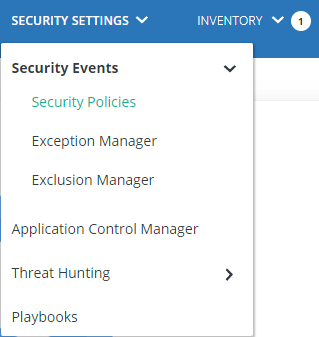

Proteção dos Endpoints: Security Settings

Security Policies:

O FortiEDR impõe as políticas de segurança na seguinte ordem:

- Execution Prevention: Essas políticas são aplicadas quando um arquivo é lido ou carregado.

- Exfiltration Prevention: São aplicadas quando uma conexão é estabelecida.

- Ransomware Prevention: São aplicadas quando um arquivo é modificado.

O processo é frequentemente interrompido pela primeira regra de bloqueio. Por exemplo, se for interrompido pela regra de arquivo suspeito detectado na prevenção de execução, ele não será verificado pelas políticas de exfiltração ou prevenção de ransomware.

Além das três políticas principais citadas anteriormente, o FortiEDR possui outras políticas:

- Device Control: Permite que o FortiEDR detecte e bloqueie o uso de dispositivos USB.

- Application Control: Esta política permite que o FortiEDR bloqueie a execução de aplicativos definidos pelo usuário, para que eles não sejam iniciados.

- eXtended Detection Policy: Esta política fornece visibilidade dos dados em vários sistemas de segurança e identifica atividades anormais ou maliciosas, aplicando análises e correlacionando dados de vários sistemas.

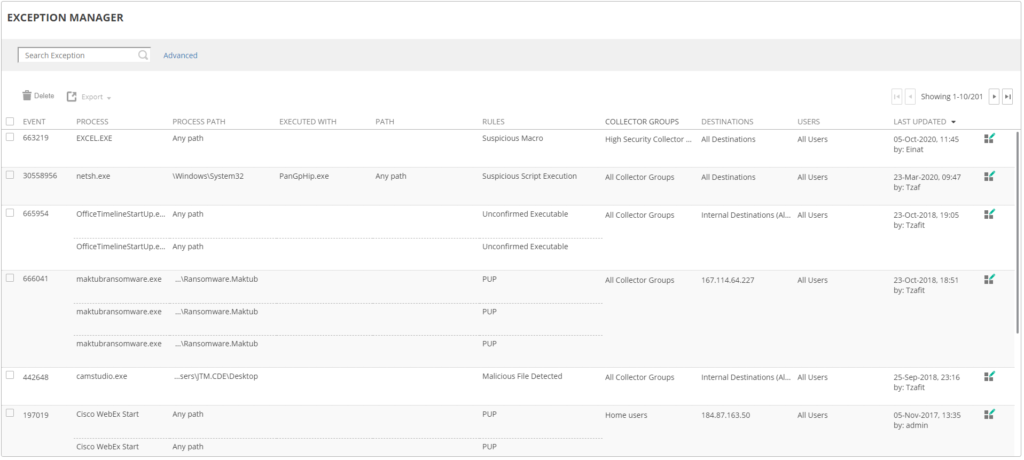

Funcionalidade do Exception Manager

O Exception Manager serve para limitar a ação em aplicações que caiem em uma regra (RULES). Ele cria uma white list para eventos específicos que estabeleceram conexões ou comportamentos no sistema operacional. Se um evento violar várias regras, você precisará criar múltiplas exceções.

Por exemplo, um processo caiu na regra File Encryptor with Process, ao criar uma exceção para essa regra, esse processo não cairá nessa regra, porém ele poderá cair em outra regra dependendo do seu comportamento e será tomada uma ação.

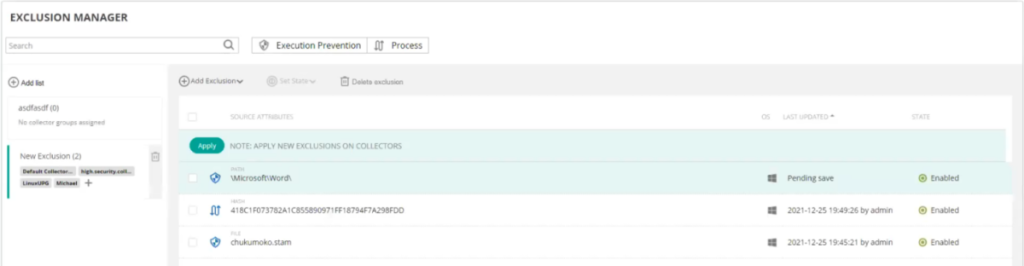

Funcionalidade do Exclusion Manager

O Exclusion Manager permite definir quais processos ou arquivos serão excluídos do monitoramento das Security Policies. Em outras palavras, o FortiEDR deixa de monitorar esses arquivos/processos. Use a exclusão apenas se tiver certeza de que o processo ou arquivo é 100% seguro.

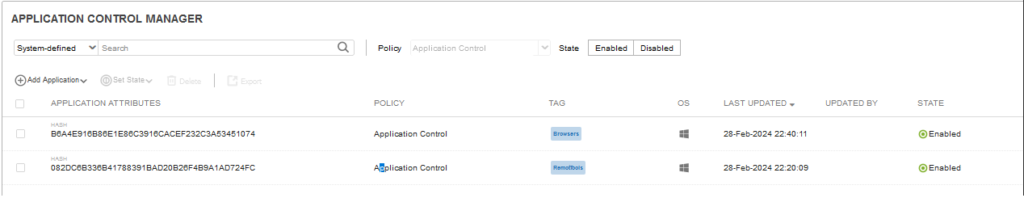

Funcionalidade do Application Control Manager

A Política de Controle de Aplicativos permite que o FortiEDR bloqueie a execução de aplicativos predefinidos, impedindo que eles sejam iniciados. Essa é a principal diferença em relação ao Communication Control: permite controlar quais aplicativos podem se comunicar para fora da organização, o Application Control Manager foca na execução desses aplicativos.

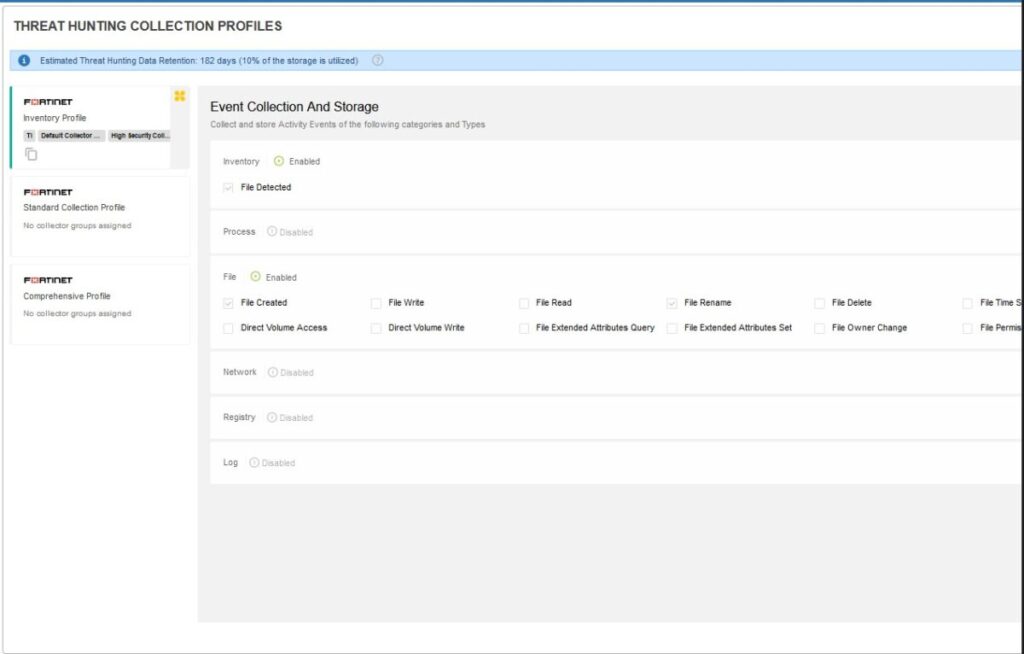

Funcionalidade do Threat Hunting Collection Profiles

Os perfis de coleta do Threat Hunting controlam o tipo de dados de atividade coletados para esse recurso. Esses dados são armazenados no servidor do Repositório.

No FortiEDR, é possível criar um novo perfil clonando um perfil existente. A vantagem de criar um novo perfil é que você pode personalizar eventos de atividade selecionando as categorias e os tipos necessários. Isso permite uma configuração mais precisa e adaptada às suas necessidades.

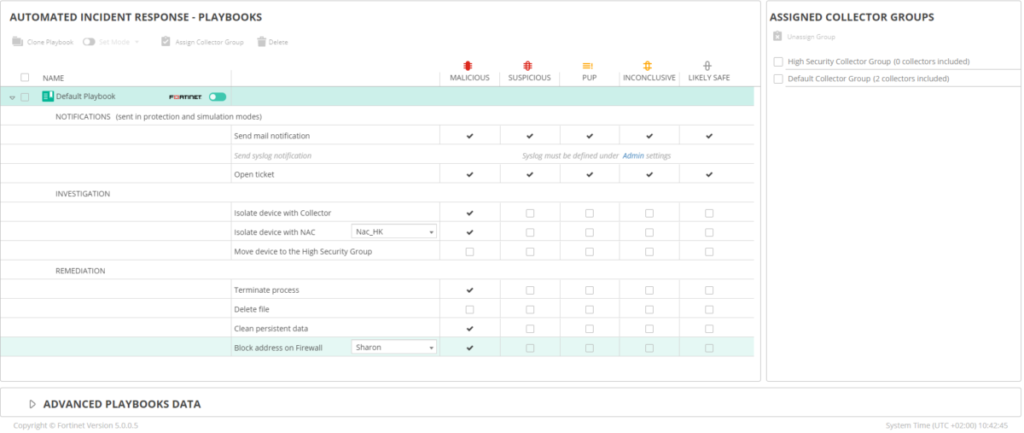

Funcionalidade do Playbooks Policies

O recurso FortiEDR Playbooks determina quais ações automáticas são acionadas com base na classificação de um evento de segurança.

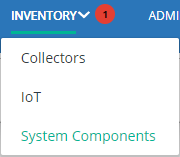

Inventário da Rede: Inventory

A aba inventário exibe páginas separadas para Coletores, IoT (dispositivos) e Componentes do Sistema (Aggregators, Cores e Repositories).

Essa visualização permite monitorar o funcionamento do sistema e definir Grupos de Coletores.

A página COLLECTORS exibe uma lista dos Grupos de Coletores definidos por padrão, que podem ser expandidos para mostrar os Coletores FortiEDR que cada um contém. Além disso, você pode definir grupos de coletores adicionais conforme necessário.

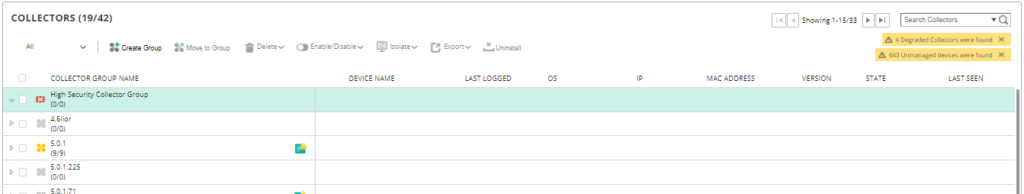

Gestão do Ambiente: Administration

As opções de administração do FortiEDR estão disponíveis conforme as permissões dos usuários:

- Totalmente disponível para usuários com permissões de administrador.

- Parcialmente disponível para usuários com permissões de TI ou analista sênior.

- Somente leitura para usuários com permissões somente leitura.

Ao acessar esta seção, o administrador terá acesso a:

- Licensing

- Organizations

- Users

- Distribution Lists

- Export Settings

- Tools

- System Events

- IP Sets

- Integrations

No próximo artigo do blog, explorarei os recursos relacionados às SECURITY SETTINGS com base nas características das políticas de segurança e abordarei os casos de uso associados a esse método. Fique ligado!

Documentação

Download: Fortinet FortiEDR Datasheet (PDF).

Download: Fortinet FortiCare Best Practice Service Datasheet (PDF).

Download: Ordering Guide (PDF).

Download: Administration Guide 6.2 (PDF).

Acesso a Demonstração FNDN: FortiEDR Ransomware Detection and Prevention (Site)

Acesso ao Curso: FCP – FortiEDR 5.0 Self-Study (Site)

Quer saber mais sobre esse e outros tipos de conteúdo? Fique de olho no Diário de Suporte. 😉