Novamente sobre a CVE-2024-21762, recentemente publicamos em nosso blog que a fortinet anunciou uma vulnerabilidade critica que afeta o serviço de SSL-VPN do FortiOS e do FortiProxy. E também criamos um artigo de como você pode mitigar essa vulnerabilidade assim como resolver em definitivo, você pode ler onde detalhamos 15 dicas simples para melhorar a segurança do seu serviço de SSL-VPN de maneira que mantenha seu ambiente o mais seguro possivel.

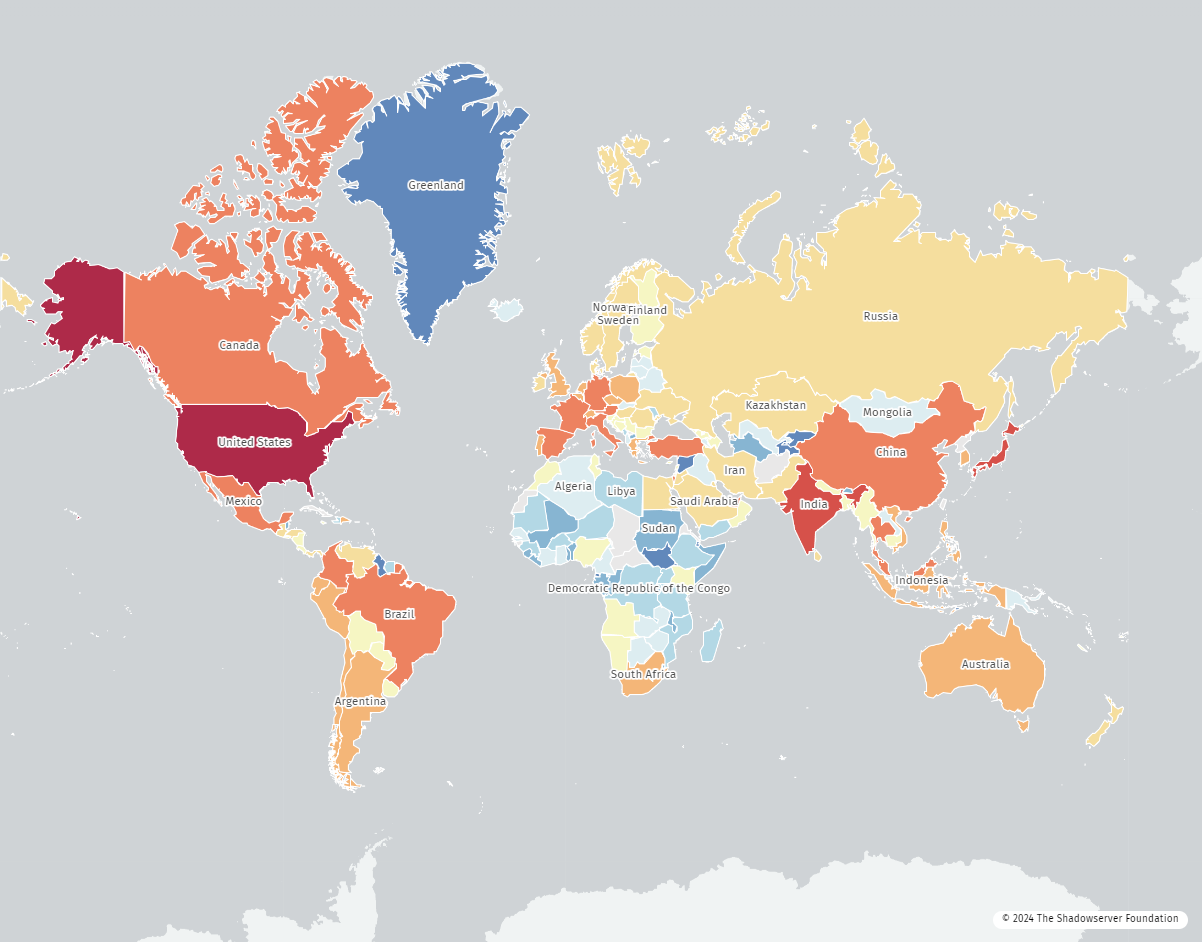

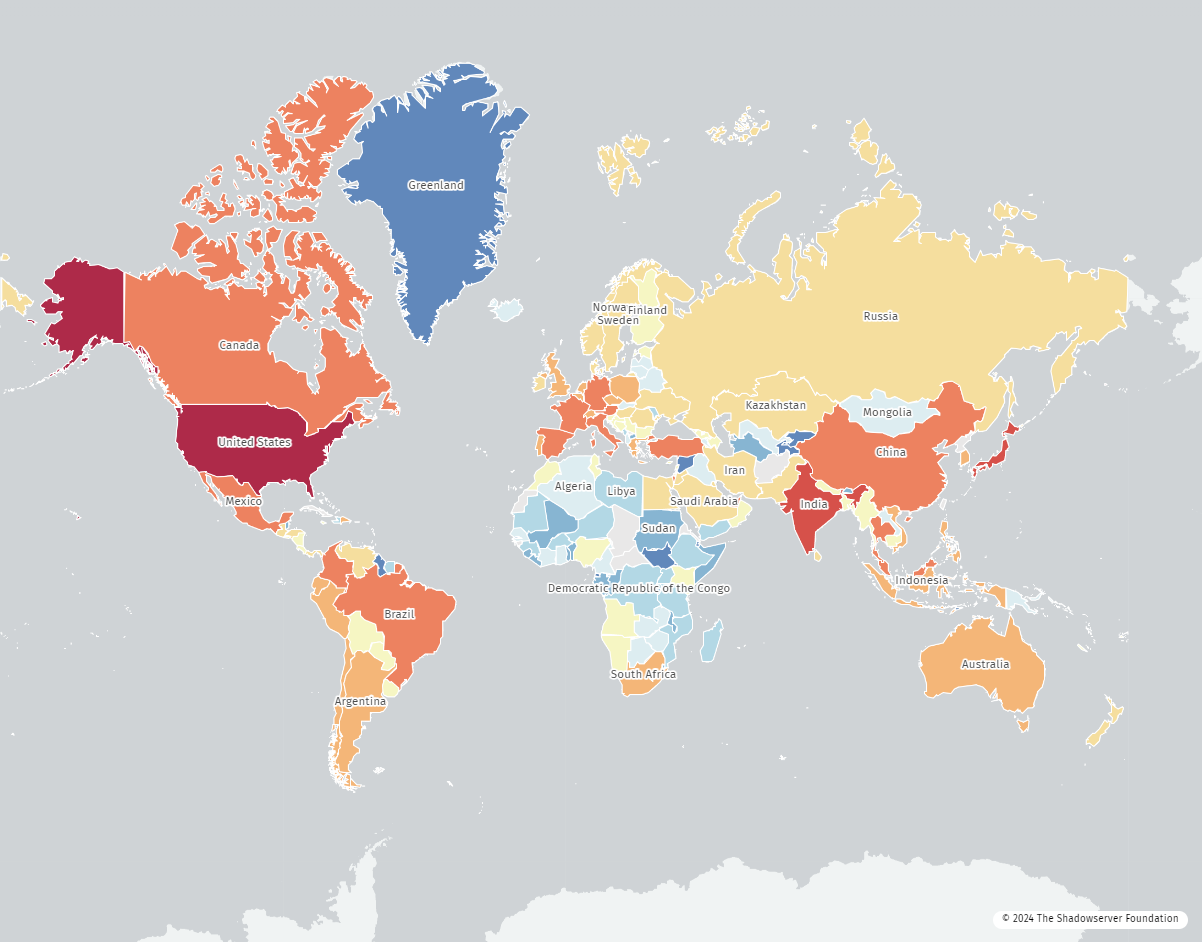

Apesar de fazer pouco mais de um mês desde a publicação da vulnerabilidade, um levantamento feito pela Shadowserver, identificou que ainda possuem mais de 150 mil dispositivos com a CVE no mundo.

Sumário do Conteúdo

Ainda a CVE-2024-21762

A falha crítica identificada na infraestrutura da Fortinet apresenta um risco considerável para cerca de 150.000 dispositivos que estão atualmente expostos.

Através de análises na internet, foi revelado que sistemas de secure web gateway, incluindo o FortiOS e o FortiProxy, estão suscetíveis ao CVE-2024-21762, uma vulnerabilidade de segurança de grande gravidade que possibilita a execução de código remoto sem necessidade de autenticação.

A Agência de Defesa Cibernética dos Estados Unidos (CISA) validou recentemente esses achados, adicionando a questão ao seu registro de Vulnerabilidades Conhecidas Exploradas (KEV), o que indica que os invasores estão ativamente aproveitando essa brecha de segurança.

Após quase um mês desde que a Fortinet tomou conhecimento do CVE-2024-21762, a Shadowserver Foundation identificou aproximadamente 150.000 dispositivos em risco.

O que diz a Shadowserver

Piotr Kijewski, da Shadowserver, esclareceu que, embora os administradores possam reduzir o número de dispositivos vulneráveis por meio de mitigadores, é necessário um esforço concentrado para implementar soluções definitivas.

Essa vulnerabilidade, avaliada com uma pontuação de gravidade de 9.8 pelo NIST, pode ser explorada por atacantes remotos através de solicitações HTTP especialmente manipuladas, representando uma ameaça significativa, principalmente para os mais de 24.000 dispositivos vulneráveis localizados nos Estados Unidos, seguido por Índia, Brasil, e Canada.

Embora os detalhes sobre os atores de ameaças envolvidos na exploração ativa do CVE-2024-21762 sejam limitados no momento, é claro que medidas proativas devem ser adotadas para mitigar os riscos.

A CISA agiu rapidamente, incluindo a vulnerabilidade em seu catálogo KEV apenas um dia após o alerta emitido pela Fortinet. Empresas que utilizam sistemas SSL-VPN são encorajadas a verificar a vulnerabilidade em suas próprias redes, utilizando ferramentas como o simples script Python desenvolvido pela BishopFox, uma empresa de segurança especializada em defesa cibernética.

Produtos afetados

O FortiOS, sistema operacional central da Fortinet, oferece recursos robustos de segurança, incluindo proteção contra ataques de negação de serviço, prevenção de intrusões, firewall e serviços de VPN, garantindo a segurança de todos os dispositivos da Fortinet.

O FortiProxy, por sua vez, é uma solução de proxy web seguro que oferece proteção contra ameaças baseadas na web e DNS, bem como recursos avançados de prevenção de intrusões e isolamento do navegador do cliente, fortalecendo ainda mais a segurança da rede.

source: The Shadowserver Foundation (CVE-2024-21762)

Fonte: bleepingcomputer.com

Conclusão

Em face da ameaça crítica representada pela vulnerabilidade CVE-2024-21762 em dispositivos Fortinet, é imperativo que a comunidade de segurança cibernética tome medidas proativas para mitigar os riscos associados. Com quase 150.000 sistemas expostos globalmente, a conscientização e a ação são essenciais para proteger redes e dados contra explorações maliciosas.

Enquanto as organizações trabalham para fortalecer suas defesas e aplicar correções, é vital também manter-se atualizado sobre novos desenvolvimentos e ameaças emergentes. Somente através de uma abordagem colaborativa e vigilante podemos enfrentar eficazmente os desafios contínuos de segurança cibernética e manter nossos sistemas protegidos contra ataques.

Quer saber mais sobre esse e outros tipos de conteúdo? Fique de olho no Diário de Suporte. 😉

About The Author

Cyber Security Specialist at Danresa